تصویری: آسیب پذیری اجرای کد چیست؟

2024 نویسنده: Lynn Donovan | [email protected]. آخرین اصلاح شده: 2023-12-15 23:46

یک دلخواه آسیب پذیری اجرای کد یک نقص امنیتی در نرم افزار یا سخت افزار است که اجازه می دهد دلخواه باشد اجرای کد . توانایی تحریک دلخواه اجرای کد از طریق یک شبکه (به ویژه از طریق یک شبکه گسترده مانند اینترنت) اغلب به عنوان راه دور شناخته می شود. اجرای کد (RCE).

بنابراین، آسیب پذیری کد چیست؟

آسیب پذیری کد یک اصطلاح مربوط به امنیت نرم افزار شما است. این یک نقص در شما است کد که خطر بالقوه به خطر انداختن امنیت را ایجاد می کند. را کد آسیب پذیر کاربر و توسعه دهنده را نیز خواهد ساخت آسیب پذیر و هنگامی که مورد بهره برداری قرار گیرد، فقط به همه آسیب می رساند.

همچنین بدانید حمله RCE چیست؟ اجرای کد از راه دور ( RCE ) حمله کنند زمانی اتفاق میافتد که یک عامل تهدید بهطور غیرقانونی به رایانه یا سرور بدون مجوز مالک آن دسترسی داشته باشد و آن را دستکاری کند. یک سیستم را می توان با استفاده از بدافزار تحت کنترل گرفت.

به همین ترتیب، حملات اجرای کد از راه دور چیست؟

اجرای کد از راه دور (RCE) به توانایی یک مهاجم سایبری برای دسترسی و ایجاد تغییرات در رایانه ای که متعلق به دیگری است، بدون مجوز و بدون توجه به اینکه رایانه از نظر جغرافیایی در آن قرار دارد، اشاره دارد. RCE به مهاجم اجازه می دهد تا با اجرای نرم افزارهای مخرب دلخواه (بدافزار) کامپیوتر یا سرور را تصاحب کند.

RCE چگونه کار می کند؟

در یک RCE حمله، هکرها عمدا از یک آسیب پذیری اجرای کد از راه دور برای اجرای بدافزار سوء استفاده می کنند. این برنامه نویسی می توان سپس آنها را قادر می سازد تا دسترسی کامل به دست آورند، داده ها را سرقت کنند، حمله انکار سرویس توزیع شده کامل (DDoS) را انجام دهند، فایل ها و زیرساخت ها را نابود کنند یا در فعالیت های غیرقانونی شرکت کنند.

توصیه شده:

تفاوت بین طرح اجرای برآورد شده و طرح اجرای واقعی چیست؟

2 پاسخ. طرح اجرای تخمین زده شده تنها بر اساس آماری که SQL Server دارد - بدون اجرای واقعی پرس و جو ایجاد می شود. طرح اجرای واقعی دقیقاً همین است - طرح اجرای واقعی که هنگام اجرای پرس و جو استفاده می شود

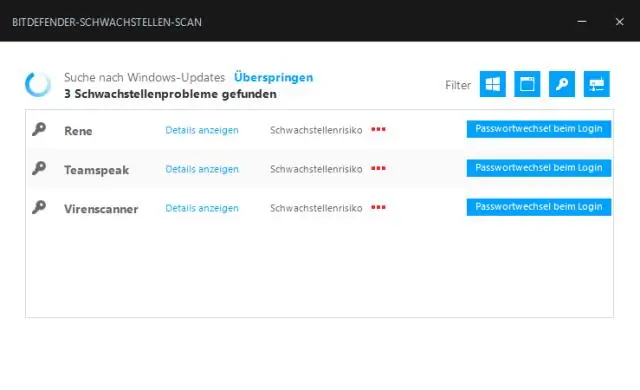

اسکن آسیب پذیری داخلی چیست؟

بررسی آسیبپذیریهای داخلی اسکن آسیبپذیری عبارت است از شناسایی، تجزیه و تحلیل و گزارش سیستماتیک آسیبپذیریهای امنیتی فنی که اشخاص و اشخاص غیرمجاز ممکن است از آن برای سوء استفاده و تهدید محرمانگی، یکپارچگی و در دسترس بودن دادههای تجاری و فنی و اطلاعات استفاده کنند

برخی از آسیب پذیری های مرتبط با داشتن یک LAN بی سیم چیست؟

ده مهم ترین آسیب پذیری های امنیتی بی سیم و موبایل پیش فرض روترهای WiFi. به طور پیش فرض، روترهای بی سیم در حالت غیر ایمن ارسال می شوند. نقاط دسترسی سرکش پیکربندی صفر بی سیم اکسپلویت های بلوتوث نقاط ضعف WEP گذرواژههای رمزگذاری متن را پاک کنید. کد مخرب Autorun

تفاوت بین آسیب پذیری تهدید و ریسک چیست؟

آسیب پذیری - نقاط ضعف یا شکاف در یک برنامه امنیتی که می تواند توسط تهدیدها برای دسترسی غیرمجاز به یک دارایی مورد سوء استفاده قرار گیرد. ریسک - احتمال از دست دادن، آسیب یا از بین رفتن امنیت رایانه در نتیجه تهدیدی که از یک آسیب پذیری سوء استفاده می کند. تهدید به شما هشدار می دهد که خودتان رفتار کنید

کاهش آسیب پذیری چیست؟

وقتی آسیبپذیری را کاهش میدهید، سعی میکنید تأثیر آسیبپذیری را کاهش دهید، اما آن را از بین نمیبرید. یک آسیب پذیری را فقط به عنوان یک اقدام موقت کاهش دهید