تصویری: حمله فرار VM چیست؟

2024 نویسنده: Lynn Donovan | [email protected]. آخرین اصلاح شده: 2023-12-15 23:46

در ماشین مجازی در رفتن ، یک مهاجم کد اجرا می کند VM که به یک سیستم عامل در حال اجرا در داخل آن اجازه می دهد تا به طور مستقیم با هایپروایزر ارتباط برقرار کند. آ VMescape به مهاجم اجازه می دهد تا به سیستم عامل میزبان و سایر ماشین های مجازی در حال اجرا بر روی آن هاست دسترسی داشته باشد.

با توجه به این موضوع، آیا ویروس می تواند از VM فرار کند؟

بله، بدون دانش مناسب، ویروس ها می توانند فرار کنند از جانب VM نه تنها به شبکه شما، بلکه به هاست شما نیز می پردازد.

همچنین بدانید، VM sprawl چیست؟ مجازی سازی پراکندگی پدیده ای است که زمانی رخ می دهد که تعداد ماشین های مجازی ( ماشین های مجازی ) در یک شبکه به نقطهای میرسد که مدیر دیگر نمیتواند آنها را به طور مؤثر مدیریت کند. مجازی سازی پراکندگی همچنین ممکن است به toas اشاره شود گسترش ماشین مجازی , گسترش VM یا سرور مجازی پراکندگی.

همچنین بدانید که چگونه از VMware فرار کنم؟

همچنین می توانید از میانبر صفحه کلید استفاده کنید - کلیدهای Ctrl-Alt-Enter را همزمان فشار دهید. برای خارج شدن از حالت تمام صفحه - برای نشان دادن ماشین مجازی خود در داخل یک VMware دوباره پنجره ایستگاه کاری - ترکیب کلیدهای Ctrl-Alt را فشار دهید.

آیا می توان ماشین مجازی را هک کرد؟

هر یک VM می تواند از بخشی از حافظه رایانه شما در حین کار استفاده کند و حافظه خود را دارد مجازی هارد دیسک که فقط یک فایل روی هارد دیسک واقعی شماست. شما می توان نصب سیستم عامل در آنها و شما می توان نرم افزار andrun را در آنها نصب کنید. اگر مهمان VM می شود هک شده است ، هاست شما ایمن باقی می ماند.

توصیه شده:

رشته فرار برای کاراکتر "<" چیست؟

نویسههای فرار از XML شکل خاص فرار از کاراکتر با Ampersand && کمتر از < نقل قولها " " جایگزین میشود

فرار ظرف آلفا از تارکوف چیست؟

کانتینر امن آلفا (کانتینر آلفا) یک ظرف امن در فرار از تارکوف است

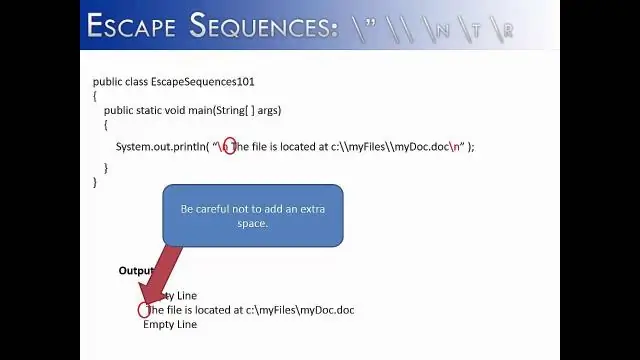

فرار در جاوا چیست؟

کلیدواژه فرار در جاوا. کلمه کلیدی فرار برای تغییر مقدار یک متغیر توسط رشته های مختلف استفاده می شود. همچنین برای ایمن ساختن نخ کلاس ها استفاده می شود. به این معنی که چندین رشته می توانند از یک متد و نمونه از کلاس ها به طور همزمان بدون هیچ مشکلی استفاده کنند

حمله تکراری چیست؟ اقدام متقابل آن چیست؟

پروتکل احراز هویت Kerberos شامل برخی اقدامات متقابل است. در مورد کلاسیک حمله تکراری، یک پیام توسط یک حریف ضبط میشود و سپس در تاریخ بعدی برای ایجاد یک اثر، دوباره پخش میشود. رمزگذاری که توسط این سه کلید ارائه می شود به جلوگیری از حملات مجدد کمک می کند

چگونه یک حمله فیشینگ نیزه ای با یک حمله فیشینگ عمومی متفاوت است؟

فیشینگ و فیشینگ نیزهای اشکال بسیار رایج حمله ایمیلی هستند که برای انجام یک عمل خاص برای شما طراحی شدهاند - معمولاً روی یک پیوند مخرب یا پیوست کلیک کنید. تفاوت بین آنها در درجه اول هدف گذاری است. ایمیل های فیشینگ Spear به دقت طراحی شده اند تا یک گیرنده را به پاسخ وادار کنند