تصویری: آیا CoAP امنیت را تامین می کند؟

2024 نویسنده: Lynn Donovan | [email protected]. آخرین اصلاح شده: 2023-12-15 23:46

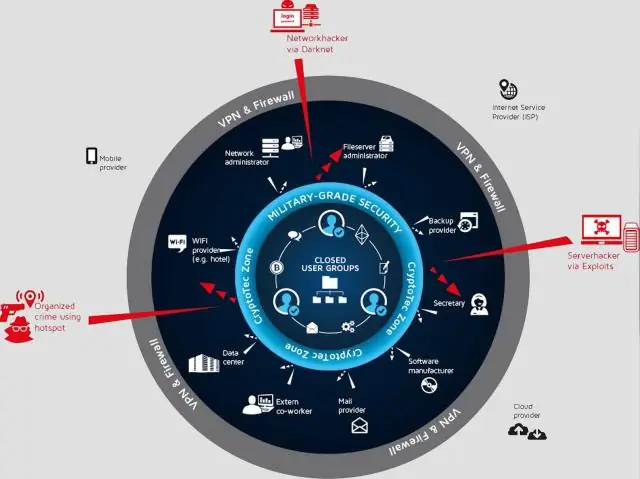

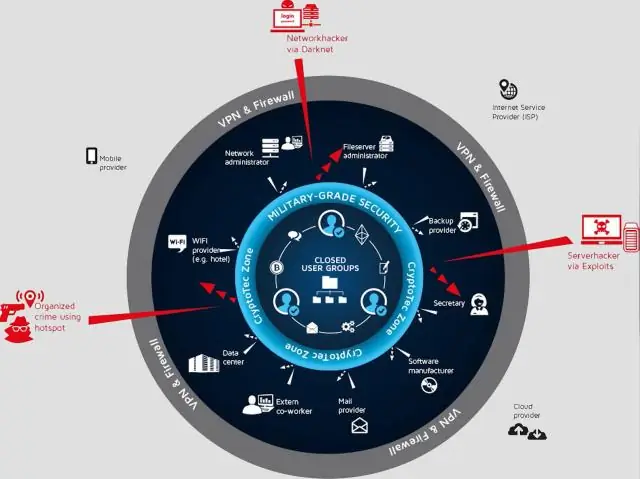

CoAP است به طور پیش فرض به UDP و به صورت اختیاری به DTLS محدود می شود، فراهم آوردن سطح بالایی از ارتباطات امنیت . هر بایت بعد از سرصفحه های بسته به عنوان متن پیام در نظر گرفته می شود.

بر این اساس، آیا CoAP امن است؟

مانند CoAP یک پروتکل UDP به جای یک پروتکل TCP است، TLS به طور پیش فرض استفاده نمی شود. در عوض، رمزگذاری معمولاً با استفاده از لایه انتقال دادهگرام انجام میشود امنیت (DTLS) و گاهی اوقات با IPSec. چندین پسوند نیز وجود دارد CoAP که پیشرفت هایی را به قابلیت های آن اضافه می کند.

همچنین، آیا MQTT امن است؟ رمزگذاری بار MQTT بالاخره یک پروتکل پیام رسانی است. با این حال، این نوع رمزگذاری از رمزهای عبور (در صورت استفاده) در خود اتصال محافظت نمی کند. از آنجایی که شامل هیچ گونه پیکربندی کارگزار یا پشتیبانی نمی شود، این احتمالاً یک روش بسیار محبوب برای محافظت از داده ها است.

با توجه به این موضوع، CoAP چگونه کار می کند؟

CoAp دستگاه ها را قادر می سازد تا از طریق اینترنت با هم ارتباط برقرار کنند. CoAP سادهسازی پروتکل HTTP است که روی UDP اجرا میشود و به صرفهجویی در پهنای باند کمک میکند. محیط های RESTful محدود شده توسط گروه وظیفه مهندسی اینترنت (IETF Core) کار کردن گروه استانداردسازی عمده را انجام داده است کار کردن برای CoAP.

الزامات دسترسی به شی CoAP چیست؟

این الزامات مربوط به CoAP را می توان به صورت زیر خلاصه کرد: REQ1: راه حل های Core باید پیچیدگی مناسبی برای استفاده توسط گره های دارای اندازه کد محدود و RAM محدود داشته باشند (مثلا میکروکنترلرهای مورد استفاده در دستگاه های بی سیم کم هزینه معمولاً دارای 64-256K فلش و 4- هستند. 12K رم).

توصیه شده:

چگونه از زنجیره بلوک در زنجیره تامین استفاده می شود؟

ردیابی بلادرنگ یک محصول در یک زنجیره تامین با کمک بلاک چین، هزینه کلی اقلام متحرک در زنجیره تامین را کاهش می دهد. پرداخت ها می تواند توسط مشتریان و تامین کنندگان در زنجیره تامین با استفاده از ارزهای دیجیتال به جای مشتریان و تامین کنندگان به جای اتکا به EDI انجام شود

چه ویژگی به نظارت بر فعالیت های امنیت و ممیزی در سطل s3 کمک می کند؟

AWS به نظارت بر فعالیت های امنیت و ممیزی در یک سطل کمک می کند. از داده های حیاتی محافظت می کند تا به طور تصادفی نشت کنند. AWS طیف وسیعی از خدمات امنیتی را ارائه می دهد که از زیرساخت ها و دارایی ها محافظت می کند

فناوری بلاک چین در زنجیره تامین چیست؟

شرکت ها می توانند از سیستم های دفتر کل توزیع شده (بلاک چین) برای ثبت وضعیت محصول در هر مرحله از تولید استفاده کنند. رکوردها دائمی و غیر قابل تغییر هستند. سیستم آن به شرکت اجازه می دهد تا ببیند هر تکه گوشت از کجا می آید، هر مرحله پردازش و ذخیره سازی در زنجیره تامین و تاریخ فروش محصولات

کدام یک در واقع فقط مجموعه ای از توابع میان افزار کوچکتر است که سرصفحه های پاسخ HTTP مرتبط با امنیت را تنظیم می کند؟

Helmet در واقع فقط مجموعهای از توابع میانافزار کوچکتر است که هدرهای پاسخ HTTP مرتبط با امنیت را تنظیم میکند: csp هدر Content-Security-Policy را برای کمک به جلوگیری از حملات اسکریپت بین سایتی و سایر تزریقهای بین سایتی تنظیم میکند

امنیت AWS چگونه کار می کند؟

به عنوان یک مشتری AWS، از مراکز داده AWS و شبکه ای که برای محافظت از اطلاعات، هویت، برنامه ها و دستگاه های خود طراحی شده است، بهره مند خواهید شد. AWS به شما این امکان را می دهد تا وظایف امنیتی دستی را خودکار کنید تا بتوانید تمرکز خود را به مقیاس گذاری و نوآوری در کسب و کار خود تغییر دهید. به علاوه، شما فقط برای خدماتی که استفاده می کنید هزینه پرداخت می کنید