تصویری: کنترل دسترسی مبتنی بر نقش چگونه اجرا می شود؟

2024 نویسنده: Lynn Donovan | [email protected]. آخرین اصلاح شده: 2023-12-15 23:46

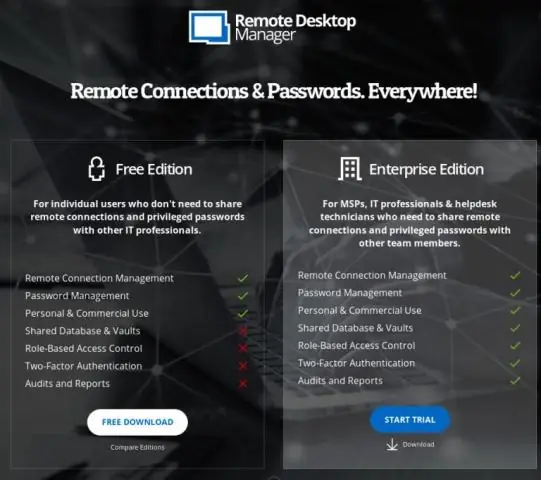

نقش - کنترل دسترسی مبتنی بر امتیازات مربوط به هر کدام را می گیرد نقش در شرکت و آنها را مستقیماً در سیستم های مورد استفاده برای دسترسی به منابع فناوری اطلاعات نقشه برداری می کند. اجرا شد به درستی، کاربران را قادر می سازد تا فعالیت هایی را انجام دهند - و فقط آن فعالیت هایی که توسط آنها مجاز است نقش.

با توجه به این موضوع، کنترل دسترسی مبتنی بر نقش چیست، چگونه آن را پیاده سازی می کنید؟

نقش - کنترل دسترسی مبتنی بر (RBAC) است روشی برای محدود کردن شبکه مبتنی بر دسترسی بر روی نقش ها کاربران فردی در یک شرکت RBAC به کارمندان اجازه می دهد دسترسی داشته باشید فقط به اطلاعاتی که نیاز دارند حق دارند انجام دادن مشاغل آنها را باز می دارد دسترسی اطلاعاتی که به آنها مربوط نمی شود

به طور مشابه، چگونه RBAC را پیاده سازی می کنید؟ RBAC: 3 مرحله برای پیاده سازی

- منابع و خدماتی را که به کاربران خود ارائه می دهید (به عنوان مثال ایمیل، CRM، اشتراک گذاری فایل، CMS و غیره) تعریف کنید.

- ایجاد کتابخانه ای از نقش ها: شرح وظایف را با منابع شماره 1 که هر تابع برای تکمیل کار خود به آن نیاز دارد، مطابقت دهید.

- کاربران را به نقش های تعریف شده اختصاص دهید.

در این راستا، فایده کنترل دسترسی مبتنی بر نقش چیست؟

تجارت مزایای نقش - نقش کنترل دسترسی مبتنی بر - کنترل دسترسی مبتنی بر در میان دیگران پوشش می دهد نقش مجوزها، کاربر نقش ها و می تواند برای رفع نیازهای متعدد سازمان ها، از امنیت و انطباق، بیش از کارایی و هزینه استفاده شود. کنترل.

مجوز مبتنی بر نقش چیست؟

نقش - مجوز مبتنی بر چکها اعلامی هستند - توسعهدهنده آنها را در کد خود، در برابر یک کنترلکننده یا یک اقدام در یک کنترلکننده قرار میدهد و مشخص میکند نقش ها که کاربر فعلی برای دسترسی به منبع درخواستی باید عضو آن باشد.

توصیه شده:

احراز هویت مبتنی بر نقش چگونه کار می کند؟

کنترل دسترسی مبتنی بر نقش (RBAC) روشی برای محدود کردن دسترسی به شبکه بر اساس نقشهای تک تک کاربران در یک شرکت است. RBAC به کارکنان اجازه می دهد فقط به اطلاعاتی که برای انجام کارهایشان نیاز دارند حق دسترسی داشته باشند و از دسترسی آنها به اطلاعاتی که به آنها مربوط نمی شود جلوگیری می کند

نقش لیست کنترل دسترسی چیست؟

یک لیست کنترل دسترسی (ACL)، با توجه به یک سیستم فایل کامپیوتری، لیستی از مجوزهای متصل به یک شی است. یک ACL مشخص میکند که به کدام کاربران یا فرآیندهای سیستمی اجازه دسترسی به اشیاء داده شده است، و همچنین اینکه چه عملیاتی روی اشیاء داده شده مجاز است

پروتکل دسترسی چندگانه برای کنترل دسترسی کانال کدام است؟

9. کدام یک از موارد زیر پروتکل دسترسی چندگانه برای کنترل دسترسی کانال است؟ توضیح: در CSMA/CD، با تشخیص برخورد پس از وقوع برخورد سروکار دارد، در حالی که CSMA/CA با جلوگیری از برخورد سروکار دارد. CSMA/CD مخفف Carrier Sensing Multiple Access/Collision تشخیص است

مزیت کنترل دسترسی مبتنی بر نقش چیست؟

مزایای تجاری کنترل دسترسی مبتنی بر نقش کنترل دسترسی مبتنی بر نقش، از جمله مجوزهای نقش، نقشهای کاربر را پوشش میدهد و میتواند برای رفع نیازهای متعدد سازمانها، از امنیت و انطباق، بیش از کارایی و کنترل هزینه استفاده شود

کدام کنترل شامل کنترل های فیزیکی و فنی اداری می شود؟

به عنوان مثال می توان به کنترل های فیزیکی مانند نرده ها، قفل ها و سیستم های هشدار اشاره کرد. کنترلهای فنی مانند نرمافزار آنتی ویروس، فایروال و IPS. و کنترل های اداری مانند تفکیک وظایف، طبقه بندی داده ها و حسابرسی