هدر درخواست مجوز HTTP حاوی اعتبارنامه هایی برای احراز هویت یک عامل کاربر با یک سرور است، معمولا، اما نه لزوما، پس از اینکه سرور با وضعیت 401 غیر مجاز و هدر WWW-Authenticate پاسخ داد

با این حال، به نظر میرسد که اکثراً به شش ویژگی زبان بشری و نه سه ویژگی: جابهجایی، خودسری، بهرهوری، احتیاط، دوگانگی و انتقال فرهنگی رضایت دارند. جابجایی به این معناست که یک زبان می تواند به زمان ها و مکان هایی غیر از زمان حال اشاره کند

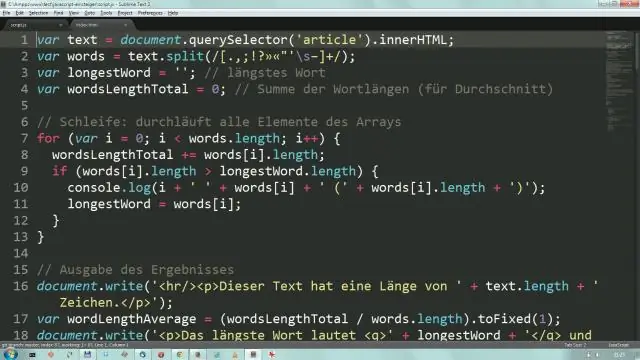

تابع Excel MAX بزرگترین مقدار را از مجموعه ای از مقادیر عددی ارائه شده برمی گرداند. نحو تابع: MAX(number1, [number2],) که در آن آرگومانهای عددی یک یا چند مقدار عددی (یا آرایههایی از مقادیر عددی) هستند که میخواهید بزرگترین مقدار را برگردانید

در زیر 23 قانون وجود دارد که SQL شما را سریعتر و کارآمدتر حذف و بهروزرسانی دستهای دادهها میکند. از ویژگی های سرور SQL پارتیشن بندی خودکار استفاده کنید. توابع اسکالر را به توابع با ارزش جدول تبدیل کنید. به جای UPDATE، از CASE استفاده کنید. برای کاهش تاخیر، نماهای تو در تو را کاهش دهید. پیش مرحله بندی داده ها از جداول دما استفاده کنید از استفاده مجدد از کد خودداری کنید

NCSC یک حادثه سایبری را به عنوان نقض خطمشی امنیتی یک سیستم به منظور تأثیرگذاری بر یکپارچگی یا در دسترس بودن آن و/یا دسترسی غیرمجاز یا تلاش برای دسترسی به یک سیستم یا سیستمها تعریف میکند. مطابق با قانون سوء استفاده از رایانه (1990)

در منطق قیاسی، 256 راه ممکن برای ساختن قیاس های مقوله ای با استفاده از فرم های عبارت A، E، I و O در مربع تقابل وجود دارد. از 256، فقط 24 فرم معتبر هستند. از 24 فرم معتبر، 15 فرم معتبر بدون قید و شرط و 9 فرم دارای اعتبار مشروط هستند

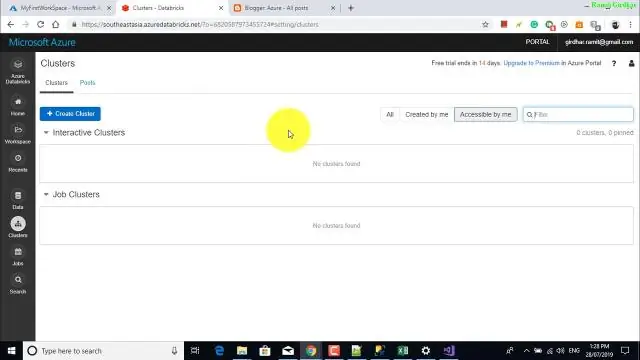

برای ایجاد یک خوشه: در نوار کناری، روی دکمه Cluster کلیک کنید. در صفحه Cluster، روی Create Cluster کلیک کنید. در صفحه Create Cluster، نام کلاستر Quickstart را مشخص کنید و 6.3 (Scala 2.11, Spark 2.4. 4) را در منوی کشویی Databricks Runtime Version انتخاب کنید. روی Create Cluster کلیک کنید

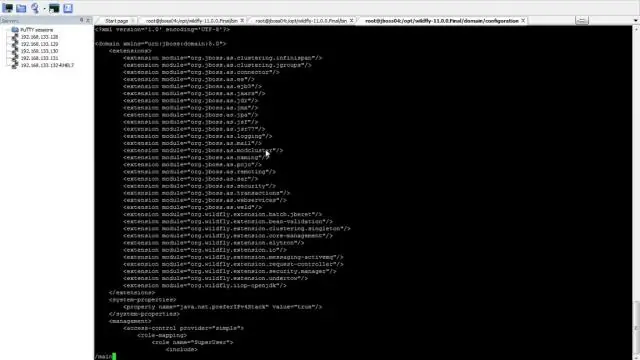

سازنده: Red Hat

پیش نیاز - ابزار امنیتی تطبیقی (ASA)، ترجمه آدرس شبکه (NAT)، NAT ثابت (در ASA) ترجمه آدرس شبکه برای ترجمه آدرس های IP خصوصی به آدرس IP عمومی در حین دسترسی به اینترنت استفاده می شود. NAT معمولاً روی روتر یا فایروال کار می کند

بهترین پاسخ: میتوانید، اما این بهترین ایده نیست. iPad یک باتری لیتیوم یونی دارد که زمانی که به طور منظم نیمهشارژ میشود و دوباره شارژ میشود، بهترین طول عمر خود را دارد. در نهایت، آن را به برق وصل کنید، اما حداقل یک بار در هفته، آن را از برق بکشید و تا 50% پایین بیاورید، سپس اجازه دهید دوباره شارژ شود

چه کسی الزامات PCI DSS را اجرا می کند؟ اگرچه الزامات PCI DSS توسط سازمان استانداردهای صنعتی به نام شورای استانداردهای امنیتی PCI (SSC) توسعه یافته و نگهداری می شود، این استانداردها توسط پنج برند کارت پرداخت اعمال می شوند: Visa، MasterCard، American Express، JCB International و Discover

آمفیتریت یک الهه یونانی کوچک است، یکی از چندین نفر که بر دریاها حکومت می کردند. یک الهه زیبا، او دختر نرئوس، خدای کوچک دریا، و دوریس، یک سمف دریایی بود

تمام Thread ها یا با بازگشت از فراخوانی به روش اجرا یا با پرتاب یک استثنا که فراتر از روش اجرا منتشر می شود، می میرند. Thread ها در شرایط زیر می میرند: وقتی روشی که اجرا می شود به پایان می رسد (یا پرتاب می شود) هنگامی که فرآیند خاتمه می یابد. وقتی کامپیوتر خاموش یا ریست می شود

تنظیمات بی سیم را پیکربندی کنید: دستگاه Brother را در محدوده نقطه دسترسی/روتر WPS یا AOSS™ خود قرار دهید. مطمئن شوید که سیم برق به برق وصل است. دستگاه را روشن کنید و صبر کنید تا دستگاه در حالت آماده قرار گیرد. دکمه WPS یا AOSS™ را در نقطه دسترسی/روتر WLAN خود برای چند ثانیه نگه دارید

با یک شغل تمام وقت و سایر تعهدات، سرمایه گذاری 80 ساعت مطالعه معمولاً دو ماه طول می کشد. اگر کاملاً در AWS تازه کار هستید، تقریباً 120 ساعت یا سه ماه برای آماده سازی توصیه می کنیم. با اصول اولیه شروع کنید و سپس به سمت راه حل های معمار – مسیر یادگیری دانشیار بروید

مهلت دید، دوره زمانی یا مدت زمانی است که شما برای آیتم صف تعیین میکنید که وقتی توسط مصرفکننده واکشی و پردازش میشود، از صف و سایر مصرفکنندگان پنهان میشود. هدف اصلی اجتناب از مصرفکنندههای متعدد (یا همان مصرفکننده)، از مصرف مکرر یک کالا است

انواع استراتژی های ارتباطی استراتژی های ارتباطی می توانند کلامی، غیرکلامی یا بصری باشند. ادغام همه استراتژی ها با هم به شما امکان می دهد بیشترین موفقیت را مشاهده کنید

Nighthawk X6 (R8000)، مانند Nighthawk اصلی (R7000) قبل از آن، برای یک روتر Wi-Fi فوق العاده شیک است. R8000 به عنوان یک روتر بدون مودم داخلی، دارای یک WAN و چهار پورت اترنت LAN، و همچنین یک پورت USB 3.0 و یک پورت USB 2.0 برای افزودن حافظه خارجی یا درایوهای فلش است

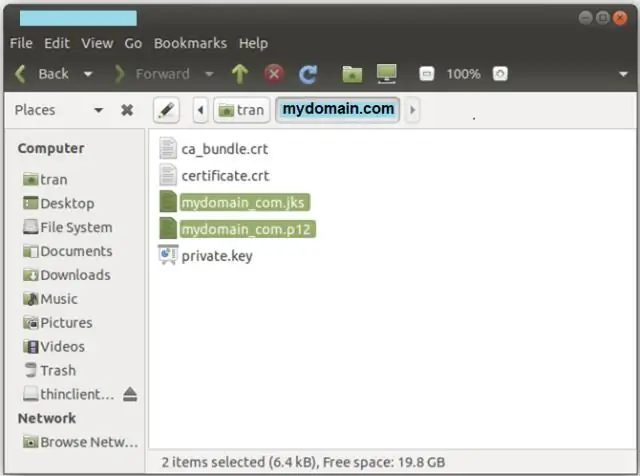

مرحله 1: گواهی SSL دریافت کنید. اگر می خواهید از SSL استفاده کنید و برنامه Spring Boot خود را از طریق HTTPS ارائه دهید، باید گواهینامه دریافت کنید. مرحله 2: HTTPS را در Spring Boot فعال کنید. به طور پیش فرض کانتینر Tomcat تعبیه شده Spring Boot شما دارای HTTP در پورت 8080 فعال خواهد بود. مرحله 3: تغییر مسیر HTTP به HTTPS (اختیاری)

در جاوا از Accessor ها برای بدست آوردن مقدار یک فیلد خصوصی و mutators برای تنظیم مقدار یک فیلد خصوصی استفاده می شود. اگر متغیرها را به عنوان خصوصی اعلام کرده باشیم، برای همه قابل دسترسی نیستند، بنابراین باید از متدهای دریافت کننده و تنظیم کننده استفاده کنیم

پنتوکسید تانتالیوم یک جامد بی رنگ است که با اکسید کننده ها واکنش می دهد و می تواند باعث انفجار و آتش سوزی شود. موارد مسمومیت ناشی از قرار گرفتن در معرض گزارش نشده است، اما تانتالوم نسبتاً سمی است و اگر فرآوری شامل برش، ذوب یا آسیاب شود، ممکن است غلظت بالایی از دود یا گرد و غبار در هوا منتشر شود

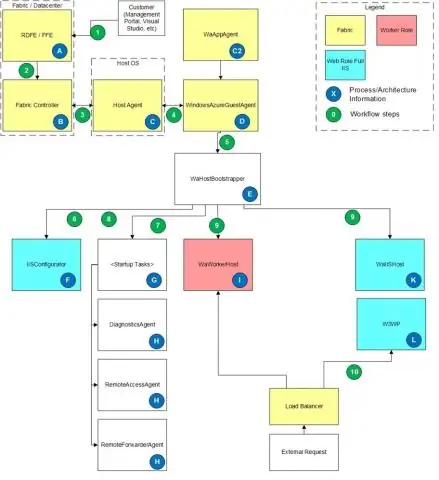

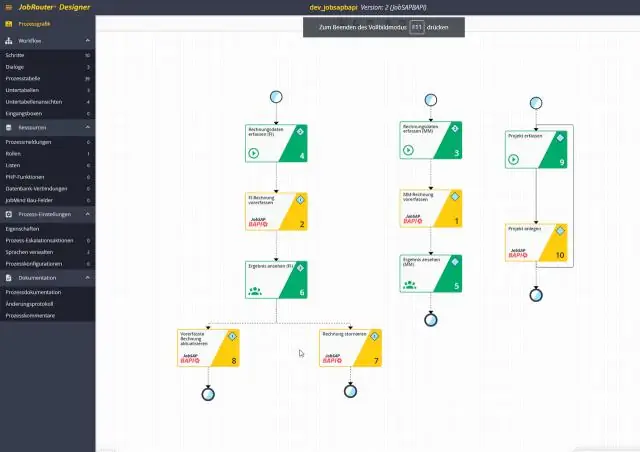

گردش کار: تجسم، طراحی، ساخت، خودکارسازی و استقرار فرآیندهای کسب و کار را به عنوان یک سری مراحل. رابط های مدیریت شده: برنامه های منطقی شما نیاز به دسترسی به داده ها، خدمات و سیستم ها دارند. به رابطهای برنامههای منطقی Azure مراجعه کنید

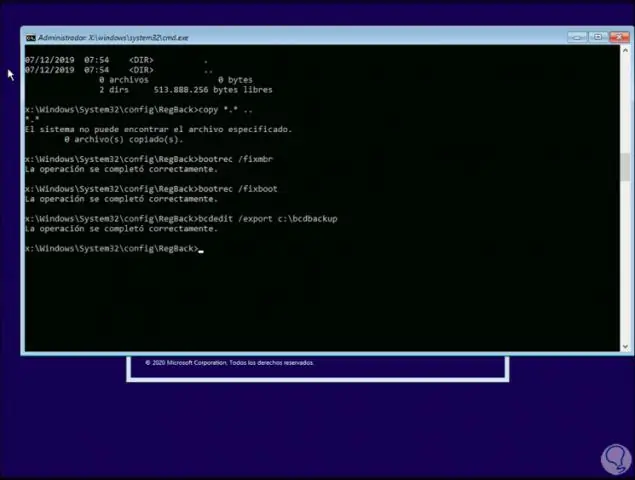

Srttrail. خطای BSOD txt ممکن است ناشی از نرم افزار خراب نصب شده بر روی رایانه باشد. علاوه بر این، می تواند به مشکلات سخت افزاری مانند اجرای سخت افزار ناسازگار یا اضافه بار منبع تغذیه مرتبط باشد

مطمئن شوید که هدفون خاموش است (اگر دکمه پاور را فشار دهید، LED نباید روشن شود). دکمه پاور را نگه دارید تا نشانگر LED قرمز-سفید-قرمز-سفید و غیره چشمک بزند. در تنظیمات بلوتوث گوشی، روی «MA650 Wireless» / «MA750 Wireless» / «MA390 Wireless» ضربه بزنید تا هدفون خود را متصل کنید

انواع موجودات ضعیف دارای کلیدهای جزئی هستند. نکته- موجودیت ضعیف همیشه مشارکت کلی دارد اما موجودیت قوی ممکن است مشارکت کامل نداشته باشد. موجودیت ضعیف برای اطمینان از وجود موجودیت ضعیف به موجودیت قوی وابسته است. مانند موجودیت قوی، ضعف هیچ کلید اولیه ای ندارد، بلکه دارای کلید تشخیص جزئی است

9 پاسخ. مهم نیست که چگونه به آن نگاه کنید، یک انیمه یک کارتون است. تفاوت اصلی این است که یک انیمه در غرب به سبک ژاپنی کارتون در نظر گرفته می شود. بسیاری از فرهنگ لغت های انگلیسی زبان، انیمه را به عنوان "یک سبک ژاپنی از انیمیشن های متحرک" یا به عنوان "سبکی از انیمیشن توسعه یافته در ژاپن" تعریف می کنند

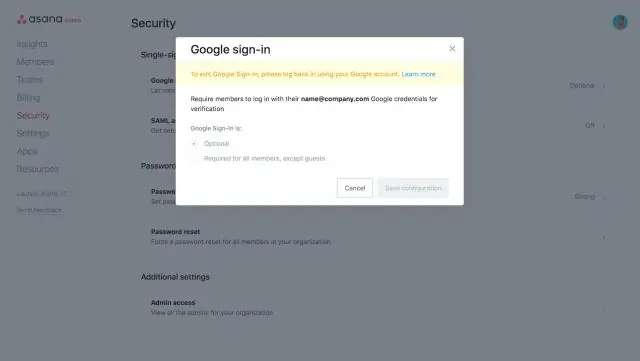

برنامه SAML سفارشی خود را تنظیم کنید. Single Sign-on (SSO) به کاربران امکان می دهد با استفاده از اطلاعات کاربری حساب کاربری مدیریت شده Google خود به همه برنامه های ابری سازمانی خود وارد شوند. Google SSO از پیش یکپارچه را با بیش از 200 برنامه کاربردی ابری محبوب ارائه می دهد

از سال 2018، خریداران آنلاین میتوانند تیشرتهای پنبهای باکیفیت با عبارت «I AcceptBitcoin» را در Amazon.com Inc. (NASDAQ: AMZN) خریداری کنند، اما هنوز مجاز به پرداخت هزینه این پیراهن با actualbitcoin نیستند

نقشه ها محفظه های ارتباطی هستند که عناصر ذخیره شده توسط ترکیبی از یک مقدار کلیدی و یک مقدار نقشه برداری شده به دنبال یک ترتیب خاص تشکیل می شوند. در نقشه، مقادیر کلیدی معمولاً برای مرتبسازی و شناسایی منحصربهفرد عناصر استفاده میشوند، در حالی که مقادیر نگاشت شده محتوای مرتبط با این کلید را ذخیره میکنند

Kwikset بخشی از گروه بهبود سخت افزار و خانه Stanley Black & Decker است که همچنین مالک سازندگان lockset Weiser و Baldwin است. قفلهای Kwikset اکنون تکامل یافتهاند و بسیاری از ویژگیهای Weiser را شامل میشوند، و قفلهای Weiser اکنون از فناوری قفل خودکار «SmartKey» Kwikset و کلیدهای Kwikset استفاده میکنند

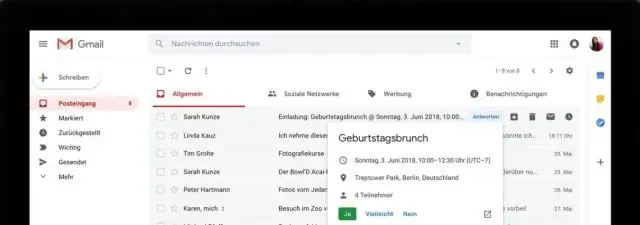

نحوه رفع انسداد مخاطب در Gmail به تنظیمات Gmail بروید (با کلیک کردن روی نماد چرخ دنده). روی تب Filters and Blocked Addresses کلیک کنید. به پایین صفحه بروید و لیستی از آدرس های مسدود شده را مشاهده خواهید کرد. باید در لیست پیمایش کنید تا مخاطبی را که میخواهید رفع انسداد کنید پیدا کنید و روی پیوند رفع انسداد کلیک کنید

حصار پایین و بالایی چیست؟ حصار پایینی "حد پایین" و حصار بالایی "حد بالایی" داده ها است، و هر داده ای که خارج از این محدوده تعریف شده باشد را می توان یک نقطه پرت در نظر گرفت. LF = Q1 - 1.5 * IQR

چگونه: چگونه حالت Aggressive را برای اتصالات ورودی در Cisco ASA (ASDM) غیرفعال کنیم مرحله 1: وارد ASDM شوید. مرحله 2: به تنظیمات بروید. مرحله 3: به VPN دسترسی از راه دور بروید. مرحله 4: در بخش Network (Client) Access، به Advanced > IKE Parameters بروید

آزمون تکنسین اطلاعات سلامت ثبت شده (RHIT) 3.5 ساعت با 150 سوال چند گزینه ای (130 نمره / 20 پیش آزمون) است

رله کنترل قطعه ای الکتریکی است که یک کلید را باز یا بسته می کند تا جریان را از سیم پیچ رسانا عبور دهد و سیم پیچ در تماس مستقیم با کلید قرار نگیرد. رلههای کنترل دستگاههای الکترومغناطیسی هستند که معمولاً مدارهای جریان برق را کنترل میکنند

نحوه مسدود کردن تبلیغات در Spotify DesktopApplication: به StopAd "Settings" بروید (روی "Settings" در گوشه سمت چپ پایین پنجره StopAdmain کلیک کنید) روی دکمه "Applications" کلیک کنید. روی «جستجوی برنامه» کلیک کنید، Spotify را وارد کنید. آن را علامت بزنید - روی "افزودن به فیلتر کردن" کلیک کنید

برای اینکه یک زبان بصورت ایستا تایپ شود به این معنی است که انواع همه متغیرها در زمان کامپایل شناخته شده یا استنتاج می شوند. در برنامه نویسی کامپیوتر، زبان های برنامه نویسی اغلب به صورت محاوره ای به عنوان تایپ قوی یا ضعیف (تایپ شل) طبقه بندی می شوند. مثالی از زبان تایپ آزاد، Perl است

به طور کلی توصیه می شود برای ایجاد یک نمایه که به ستون(های کلید خارجی) منتهی می شود، نه تنها از اتصال بین کلیدهای اصلی و خارجی، بلکه به روز رسانی و حذف نیز پشتیبانی کند

روش 2 برای یافتن BAPI در SAP SD همچنین می توانید BAPI مورد استفاده در یک تراکنش خاص را پیدا کنید. تراکنش خود را راه اندازی کنید (به عنوان مثال VA02)، به نوار منو -> محیط -> وضعیت بروید و به برنامه بروید

یک برگه ناشناس را باز کنید (مرور به صورت خصوصی) از برنامه Chrome، روی کلید منو (در نوار کلیدهای لمسی جلو) ضربه بزنید، سپس روی برگه جدید ناشناس ضربه بزنید. هنگام مرور حالت ناشناس، پس از بستن همه برگههای ناشناس، سابقه مرور، کوکیها و حافظه پنهان بهطور خودکار پاک میشوند