Canon Inkjet Print Utility را راه اندازی کنید و سپس چاپگر خود را در صفحه انتخاب مدل انتخاب کنید. هنگام استفاده از رایانه یا رایانه لوحی مجهز به درگاه USB، میتوانید آن را با استفاده از کابل USB به چاپگر وصل کنید. رایانه یا تبلت خود را با کابل USB به چاپگر خود وصل کنید

بله همینطور است. میتوانید یک پوشه به اشتراکگذاشتهشده را جابهجا کرده و نام آن را تغییر دهید بدون اینکه بر مالک یا سایر اعضای آن پوشه تأثیر بگذارد. شما فقط نمی توانید آن را به پوشه مشترک دیگری منتقل کنید (نمی توانید پوشه های مشترک را تودرتو قرار دهید). ممکن است اعلانهایی مبنی بر ترک اشتراکگذاری مشاهده کنید

یک رویکرد قیاسی شامل یک قاعده کلی به زبانآموز میشود که سپس برای مثالهای زبانی خاص اعمال میشود و از طریق تمرینهای تمرینی تقویت میشود. یک رویکرد استقرایی شامل این است که زبان آموزان قبل از اینکه زبان را تمرین کنند، الگوها را شناسایی کرده یا متوجه آن می شوند و برای خود یک "قاعده" ایجاد می کنند

در 20 آوریل 2009، اعلام شد که شرکت اوراکل Sun را به مبلغ 7.4 میلیارد دلار خریداری خواهد کرد. این قرارداد در 27 ژانویه 2010 تکمیل شد. محصولات Sun شامل سرورهای کامپیوتری و ایستگاه های کاری ساخته شده بر اساس معماری پردازنده SPARC مبتنی بر RISC و همچنین پردازنده های AMD Opteron و Intel Xeon مبتنی بر x86 بود

مود دانلود شده را بردارید (که دارای پسوند. jar یا. zip است و در پوشه مودهای باز کپی کنید. 6) لانچر را اجرا کنید و وارد نسخه منوی Minecraft Forge شوید، روی دکمه "Mods" کلیک کنید، در آنجا مجموعه ای از حالت ها را پیدا می کنیم

مراحل افزودن بوکه مرحله 1: عکسی را که می خواهید با آن کار کنید باز یا وارد کنید. مرحله 2: به حالت "توسعه" لایت روم بروید. مرحله 3: براش تنظیم را برای ایجاد یک پس زمینه ماسک انتخاب کنید. مرحله 4: پس زمینه تصویر را در لایت روم رنگ کنید تا یک ماسک ایجاد کنید

کسر و استقرا. در منطق، ما اغلب از دو روش کلی استدلال به عنوان رویکردهای قیاسی و استقرایی یاد می کنیم. استدلال قیاسی از کلی تر تا خاص تر کار می کند. گاهی اوقات این روش به طور غیررسمی رویکرد "بالا به پایین" نامیده می شود

اساساً به این معنی است که یک ماشین الکتریکی (موتور یا ژنراتور) دارای چهار قطب مغناطیسی است که در این مقطع نشان داده شده است: [1] چهار قطب مغناطیسی روی روتور (قسمت داخلی که با شفت می چرخد) وجود دارد: دو قطب شمال و دو قطب قطب های جنوب

موتورولا Razr V3i در سه ماهه چهارم 2005-2006 در اکثر بازارهای جهان عرضه شد. در ایالات متحده، این تلفن از طریق Cingular Wireless در 6 سپتامبر 2006 با قیمت فعال سازی جدید 299 دلار منتشر شد، در حالی که T-Mobile Dolce & Gabbana V3i را منحصراً در ایالات متحده منتشر کرد

Asp.Net مفهوم یک Application Domain را معرفی می کند که به اختصار AppDomain نامیده می شود. می توان آن را به عنوان یک فرآیند سبک وزن در نظر گرفت که هم یک ظرف و هم مرز است. برنامههای NET از تأثیرگذاری بر سایر برنامهها. یک AppDomain را میتوان بدون تأثیرگذاری بر سایر Appdomainها در این فرآیند از بین برد

نوع حاشیه نویسی XmlTransient. حاشیه نویسی @XmlTransient برای رفع تصادم نام بین نام ویژگی JavaBean و نام فیلد یا جلوگیری از نگاشت یک فیلد/ویژگی مفید است. زمانی که نام خصوصیت JavaBean بدون حروف بزرگ و نام فیلد یکسان باشد، ممکن است برخورد نام رخ دهد

یک مدل داده، عناصر داده را سازماندهی می کند و نحوه ارتباط عناصر داده با یکدیگر را استاندارد می کند. مدلهای داده در یک نماد مدلسازی داده مشخص میشوند، که اغلب به شکل گرافیکی است.] مدل داده را میتوان بهعنوان ساختار داده نام برد، بهویژه در زمینه زبانهای برنامهنویسی

هیچ اعلانی وجود ندارد که به کاربران Discord هشدار دهد که از یک سرور حذف شده اند. آنها فقط می توانند سرور گم شده در لیست سرور خود را ببینند. کاربرانی که مورد ضرب و شتم قرار گرفتهاند، اگر سرور شما عمومی باشد یا دعوت جدیدی برای بازگشت به آنها داده شود، میتوانند دوباره بپیوندند

اگر قبلاً محصول Oculus خود را دریافت کردهاید، میتوانید با پشتیبانی Oculus تماس بگیرید و آن را برای بازپرداخت بازگردانید. ما ظرف 30 روز پس از ارسال سفارش شما، مبلغی را برای دستگاههای Oculus بازگردانده شده صادر میکنیم. پس از بازگرداندن دستگاه Oculus و بازرسی، به روش پرداخت خود بازپرداخت دریافت خواهید کرد

پروتکل افزودنی ایمیل چند منظوره اینترنتی (MIME). MIME نوعی پروتکل افزودنی یا تکمیلی است که به داده های غیر ASCII اجازه می دهد از طریق SMTP ارسال شوند. این به کاربران اجازه می دهد تا انواع مختلف فایل های داده را در اینترنت مبادله کنند: صدا، تصویر، تصاویر، برنامه های کاربردی و همچنین

نمونه هایی از استفاده های اتفاقی و افشاگری: 1. گفتگوهای محرمانه بین ارائه دهندگان مراقبت های بهداشتی یا با بیماران. آ. برای مثال، یک ارائهدهنده ممکن است به یکی از کارکنان اداری دستور دهد که برای یک روش خاص صورتحساب بیمار را صادر کند و ممکن است توسط یک یا چند نفر شنود شود

یک سیگنال نحوه ارتباط شما را نشان می دهد: رادیو SayAM/FM، دود، حرکت دست، و غیره. اما داده ها ممکن است ذخیره شوند. بنابراین یک سیگنال ممکن است اطلاعات (داده) را منتقل کند، اما همه داده ها سیگنال دهی نمی شوند

ارتباطات مدل معاملاتی

مدل سازی چابک و نمونه سازی این فصل به بررسی مدلسازی چابک میپردازد که مجموعهای از رویکردهای نوآورانه و کاربر محور برای توسعه سیستمها است. شما ارزش ها و اصول، فعالیت ها، منابع، شیوه ها، فرآیندها و ابزارهای مرتبط با متدولوژی های چابک را خواهید آموخت

عبارت گروهی (یا جفت) از کلمات در زبان انگلیسی است. یک عبارت می تواند کوتاه یا طولانی باشد، اما شامل جفت فاعل و فعل لازم برای ساختن یک جمله نمی شود. چند نمونه از عبارات عبارتند از: بعد از غذا (عبارت اضافه) منتظر فیلم بودند (عبارت فعل)

شما چیزی حداقل 6-700 ژول یا بالاتر می خواهید. (در اینجا بالاتر بهتر است.) ولتاژ گیره ولتاژی است که محافظ برق را فعال می کند - یا اساساً زمانی که محافظ برق بیدار می شود و شروع به جذب انرژی می کند

به معنای دقیق، گزارش موقت گزارشی است که در جریان ایجاد می شود و اطلاعاتی را در یک جدول یا نمودار نشان می دهد که نتیجه سؤالی است که قبلاً در گزارش تولید کدگذاری نشده است

ویرایش منوی کلیک راست برای فایلها میتوانید با کلیک بر روی پوشه در سمت چپ و سپس کلیک راست بر روی مقدار کلید در پنجره سمت راست و انتخاب «Modify» یک برنامه را غیرفعال کنید

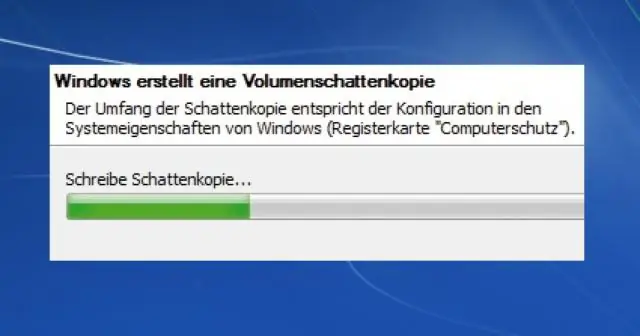

Shadow Copy (یا سرویس Volume Shadow Copy که با نام VSS نیز شناخته میشود) فناوری موجود در سیستم عامل مایکروسافت ویندوز است. این به کاربران ویندوز اجازه می دهد تا نسخه های پشتیبان (یا عکس های فوری) دستی و خودکار از فایل ها و حجم های رایانه تهیه کنند. این ویژگی حتی زمانی که آن فایل ها یا حجم ها در حال استفاده هستند در دسترس است

گزینه های زیر برای بررسی استفاده از CPU فعلی سرور پایگاه داده SAP HANA وجود دارد: SAP HANA Studio -> Administration -> Overview -> CPU Usage. SAP HANA Studio -> Administration -> Performance -> Load -> [System] CPU

حریم خصوصی اینترنت سطح حریم خصوصی و امنیت داده های شخصی منتشر شده از طریق اینترنت است. این یک اصطلاح گسترده است که به عوامل مختلف، تکنیک ها و فناوری های مورد استفاده برای محافظت از داده های حساس و خصوصی، ارتباطات و ترجیحات اشاره دارد. حریم خصوصی اینترنتی به عنوان حریم خصوصی آنلاین نیز شناخته می شود

روی نام مک در قسمت «دستگاهها» در صفحه ظاهر شده کلیک کنید و شماره سریال مک را مشاهده خواهید کرد. اگر «Find My Mac» را در مک فعال کردهاید و به سرقت رفته یا در جای درستی قرار گرفته است، میتوانید با استفاده از ویژگی Find MyMac در iCloud آن را ردیابی یا قفل کنید. اگر هنوز جعبهای دارید که Mac شما در ابتدا وارد شده بود، به thebox نگاه کنید

برای شارژ، کابل ارائه شده را به درگاه ورودی بسته باتری وصل کنید. انتهای دیگر، معمولاً USB استاندارد، را به یک شارژر دیواری یا منبع برق دیگر وصل کنید. ورودی بسته باتری از 1 آمپر تا 2.4 آمپر متغیر است. به عبارت ساده، هرچه عدد ورودی بزرگتر باشد، سریعتر شارژ می شود

Illustrator برای استفاده در زمانی که می خواهید درک عمق ایجاد کنید عالی است زیرا به شما امکان می دهد چندین لایه ایجاد کنید. همچنین قابلیت طراحی قدرتمندتری نسبت به InDesign دارد. یک ضعف جزئی برای Illustrator این است که نمی تواند به طور خودکار چندین صفحه یا شماره صفحه را پیاده سازی کند

مشاهده داده های EXIF در ویندوز آسان است. فقط روی عکس مورد نظر کلیک راست کرده و "Properties" را انتخاب کنید. روی برگه «جزئیات» کلیک کنید و به پایین بروید - انواع اطلاعات در مورد دوربین استفاده شده و تنظیماتی که عکس با آن گرفته شده است را مشاهده خواهید کرد

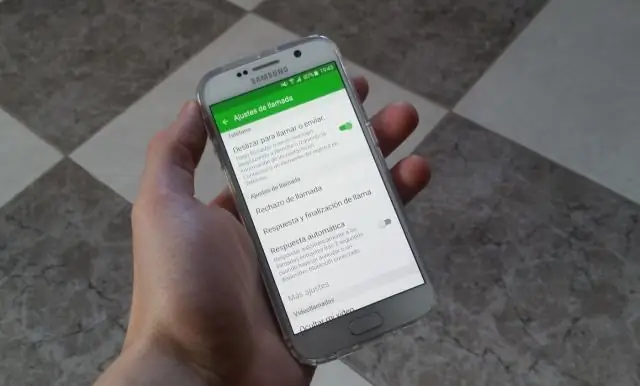

مسدود کردن تماس ها از صفحه اصلی، روی نماد تلفن ضربه بزنید. روی بیشتر ضربه بزنید. روی تنظیمات ضربه بزنید. روی رد تماس ضربه بزنید. روی فهرست رد خودکار ضربه بزنید. برای وارد کردن شماره به صورت دستی: شماره را وارد کنید. در صورت تمایل، یک گزینه معیارهای مطابقت را انتخاب کنید: برای جستجوی شماره: روی نماد مخاطبین ضربه بزنید. برای مسدود کردن تماس گیرندگان ناشناس، اسلاید را در قسمت Unknownto ON قرار دهید

نحوه اسکن HP Deskjet 2548 از طریق جستجو در چاپگر و اسکن اسناد قرار داده شده انجام می شود. چاپگر فعال با نام آن جستجو می شود و گزینه "روی اسکن یک سند یا عکس کلیک کنید" برای اجرای عملکرد اسکن انتخاب شده است. اکنون کاربر می تواند سند یا عکسی را که قرار است اسکن شود بارگیری کند

مدار مجازی سوئیچ شده (SVC) نوعی مدار مجازی در شبکه های مخابراتی و کامپیوتری است که برای برقراری ارتباط موقت بین دو گره شبکه مختلف تا پایان یک جلسه انتقال داده استفاده می شود و پس از آن اتصال قطع می شود

ال جی بیش از 200 برنامه را برای تلویزیون های هوشمند خود ارائه می دهد که بسیاری از آنها به صورت رایگان از طریق اپ استور ال جی در دسترس هستند. 1. فروشگاه محتوای ال جی را باز کنید. برنامهها و رسانههای دیگر از طریق LG ContentStore، که در صفحه اصلی در منوی نواری یافت میشود، پیدا میشوند

برای استفاده از تصویر به عنوان پیوند در HTML، از تگ و همچنین تگ با ویژگی href استفاده کنید. تگ برای استفاده از یک تصویر در صفحه aweb و تگ برای افزودن پیوند است. در زیر ویژگی تگ تصویر src، URL تصویر را اضافه کنید. با این کار، ارتفاع و عرض را نیز اضافه کنید

از سال 2007، اکثر سیستم های کامپیوتری جدید دارای کانکتور SATA هستند و کانکتورهای IDE ندارند. اگر سازمان شما در حال حاضر هنوز از هارد دیسک های IDE استفاده می کند، شما در ارتقای سیستم های خود عقب مانده اید. درایوهای IDE (که مخفف Integrated Drive Electronics است) به عنوان PATA برای موازی ATA نیز شناخته می شوند

اتصالات SharkBite می توانند به سرعت از یک ماده لوله به ماده دیگر منتقل شوند. اتصالات SharkBite با یقه سفید با لوله PVC سازگار است. این اتصالات با پی وی سی جدول 40، 80 و 120 سازگار است. اتصالات SharkBite با یقه قهوهای مایل به زرد با لوله PEX، مس، C-PVC، PE-RT و HDPE سازگار است

اگر دستگاه یا شماره تلفن مورد اعتماد مرتبط با Apple ID خود را گم کردید، به صفحه حساب Apple ID خود بروید و Apple ID و رمز عبور خود را وارد کنید. در صفحه تأیید هویت خود، «نمیتوانید به دستگاههای مورد اعتماد خود دسترسی پیدا کنید؟» را انتخاب کنید. در پنجره باز شده، Recovery Key خود را وارد کنید. به بخش Security رفته و روی Edit کلیک کنید

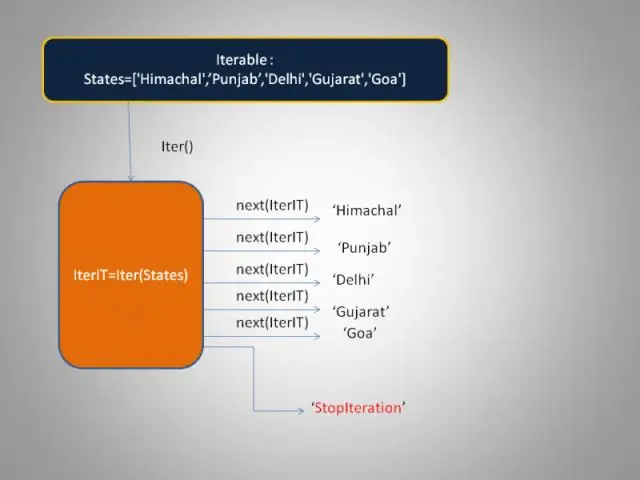

در جاوا، Iterator یک رابط است که در چارچوب مجموعه در جاوا موجود است. بسته کاربردی این یک مکان نما جاوا است که برای تکرار مجموعه ای از اشیاء استفاده می شود. برای پیمایش عناصر شی مجموعه یک به یک استفاده می شود