فهرست مطالب:

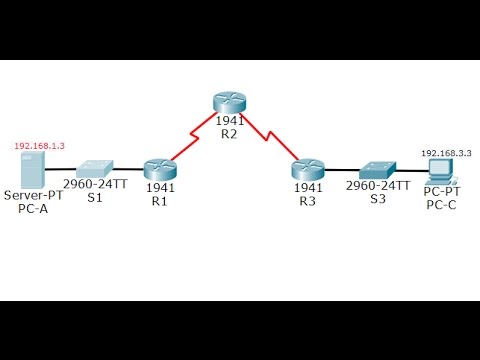

تصویری: قوانین کلی برای اعمال فایروال خط مشی مبتنی بر منطقه چیست؟

2024 نویسنده: Lynn Donovan | [email protected]. آخرین اصلاح شده: 2023-12-15 23:46

قوانین استفاده از فایروال خط مشی مبتنی بر منطقه:

- آ منطقه باید قبل از تخصیص یک رابط به آن پیکربندی شود و یک رابط را می توان تنها به یک واحد اختصاص داد منطقه .

- تمام ترافیک به و از یک رابط در یک منطقه مجاز است.

- تمام ترافیک بین مناطق تحت تأثیر موجود است سیاست های .

متعاقباً، ممکن است بپرسید که فایروال مبتنی بر خط مشی منطقه چیست؟

منطقه - فایروال مبتنی بر سیاست (همچنین به عنوان شناخته شده است منطقه - فایروال سیاست ، یا ZFW) را تغییر می دهد دیواره آتش پیکربندی از رابط قدیمی - مستقر مدلی برای انعطاف پذیرتر، آسان تر قابل درک است منطقه - مستقر مدل. رابط ها به مناطق ، و بازرسی خط مشی برای ترافیک در حال حرکت بین استفاده می شود مناطق.

همچنین بدانید که آیا سیسکو ASA فایروال مبتنی بر منطقه است؟ بااینکه ASA دستگاه های اختصاصی محسوب می شوند دیواره آتش دستگاه ها، سیسکو یکپارچه شده است دیواره آتش عملکرد در روتر که در واقع باعث می شود دیواره آتش یک دستگاه مقرون به صرفه را فایروال مبتنی بر منطقه بسیاری از ویژگی های دیگر را ارائه کرد که در CBAC در دسترس نیست.

همچنین سوال این است که ویژگی فایروال سیاست مبتنی بر منطقه سیسکو IOS چیست؟

آ روتر اینترفیس فقط می تواند متعلق به یکی باشد منطقه در یک زمان. به نمایشگاه مراجعه کنید. مدیر میتواند رابط S0/0/1 RouterB را پینگ کند، اما نمیتواند به Telnet دسترسی پیدا کند. روتر با استفاده از رمز عبور cisco123.

حداقل نسخه IOS سیسکو که از فایروال های مبتنی بر منطقه پشتیبانی می کند چیست؟

بر اساس سیسکو IOS مشاور نرم افزار، منطقه - فایروال های مبتنی بر در 12.4 (6) T6 منتشر شد تا این باشد حداقل انتشار IOS . همه اینها نسخه های بعدی هستند اما هیچ کدام کار نمی کنند.

توصیه شده:

چگونه آمی را از یک منطقه به منطقه دیگر منتقل کنم؟

آموزش: AWS / EC2 - یک AMI را از یک منطقه به منطقه دیگر کپی کنید مرحله 1: به کنسول AWS خود متصل شوید. به کنسول AWS بروید. مرحله 2: به منطقه ایرلند متصل شوید. مرحله 3: به داشبورد EC2 بروید. مرحله 4: AMI عمومی را پیدا کنید. روی AMI ها کلیک کنید. مرحله 5: ویزارد کپی AMI را باز کنید. روی instance کلیک راست کنید. مرحله 6: کپی AMI را شروع کنید. مرحله 7: به منطقه جدید متصل شوید. مرحله 8: شناسه AMI جدید را پیدا کنید

از کدام دستور برای اضافه کردن قوانین به گروه امنیتی ec2 استفاده می کنید؟

برای افزودن یک قانون به یک گروه امنیتی با استفاده از خط فرمان autorize-security-group-ingress (AWS CLI) aws ec2 authorize-security-group-ingress --group-id security_group_id --protocol tcp --port 22 --cidr cidr_ip_range . Grant-EC2SecurityGroupIngress (ابزارهای AWS برای Windows PowerShell)

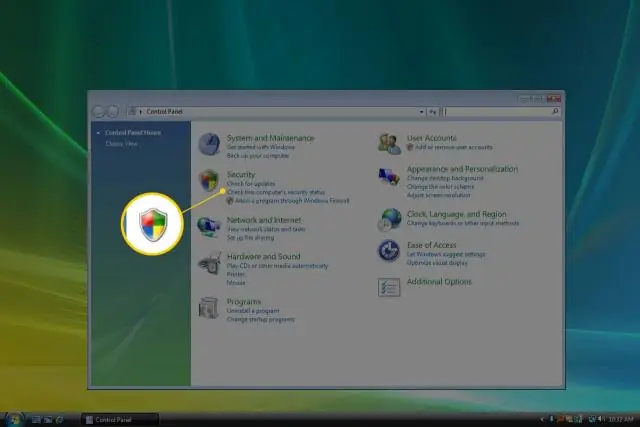

چگونه فایروال نورتون را غیرفعال کنم و فایروال ویندوز را فعال کنم؟

فایروال نورتون را از ناحیه Windowsnotification غیرفعال یا فعال کنید در قسمت اعلان در نوار وظیفه، روی نماد نورتون کلیک راست کرده و سپس روی Disable SmartFirewall یا Enable Smart Firewall کلیک کنید. اگر از شما خواسته شد، مدت زمانی را که میخواهید ویژگی فایروال خاموش شود، انتخاب کنید و روی OK کلیک کنید

قوانین اساسی برای نامگذاری آرایه ها چیست؟

قوانین پایه برای نامگذاری آرایه ها به شرح زیر است: نوع داده می تواند هر نوع داده معتبری مانند int، float، char ساختار یا union باشد. نام یک آرایه باید از قوانین نامگذاری متغیرها پیروی کند. اندازه آرایه باید صفر یا یک عدد صحیح مثبت ثابت باشد

تفاوت بین تشخیص نفوذ مبتنی بر میزبان و شبکه مبتنی بر چیست؟

برخی از مزایای این نوع IDS عبارتند از: آنها قادر به بررسی موفقیت آمیز بودن یا نبودن یک حمله هستند، در حالی که IDS مبتنی بر شبکه فقط هشدار حمله را می دهد. یک سیستم مبتنی بر میزبان می تواند ترافیک رمزگشایی شده را برای یافتن امضای حمله تجزیه و تحلیل کند، بنابراین به آنها توانایی نظارت بر ترافیک رمزگذاری شده را می دهد